Moin @all,

in den letzten Monaten habe ich mich intensiv mit einer Frage beschäftigt: wie gehen Hacker bei einem Einbruch in eine Infrastruktur vor und wie kann so etwas erfolgreich sein?

Dazu habe ich mich selber in die Rolle eines Angreifers begeben und bin in eine eigene LAB-Umgebung eingebrochen. Dabei habe ich versucht, möglichst nur mit Boardmitteln zu arbeiten, weshalb auch kein (Kali-)Linux zum Einsatz kommt. Die Umgebung habe ich liebevoll eingerichtet und mit allem versehen, was ich auch schon in realen Netzwerken gesehen habe. Ich würde an dieser Stelle das LAB vorstellen – aber das seht ihr auch im Hack!

Dieser Beitrag ist der Einstiegspunkt in eine ganze Serie. Hier zeige ich euch aus der Perspektive des Angreifers mögliche Vorgehensweisen. Um es übersichtlich darzustellen habe ich einfach den Angriff abgefilmt und als Video mit meinen Kommentaren hier modular veröffentlicht. Schaut es euch einfach mal an. Denkt mal über die vielen Schritte nach und findet dabei die Fehler, die ich als Admin der LAB-Umgebung gemacht habe. Vielleicht fallen euch ja einige Gegenmaßnahmen ein?

Um den Angriff etwas Dynamik zu verpassen, habe ich die einzelnen Phasen mit verschiedenen Videos erstellt. Je nach Situation könnte ein Angriff also auch einen anderen Verlauf nehmen. Die Schritte in Punkt 3 können dabei als kleiner Kreislauf gesehen werden, indem der Angreifer sich von einem System zum nächsten verbindet und weitersucht, bis sein Ziel erreicht ist. Lasst einfach eure Fantasie spielen. Wer mag, kann aber auch der Reihenfolge der Videoproduktion folgen. Die Jumplinks unter den Video werden helfen.

Es werden in der nächsten Zeit weitere Videos folgen. Diese sortiere ich in die dazu passenden Steps ein. Ein weiterer Besuch kann sich also lohnen!

Inhaltsverzeichnis [ausblenden]

Die LAB-Umgebung

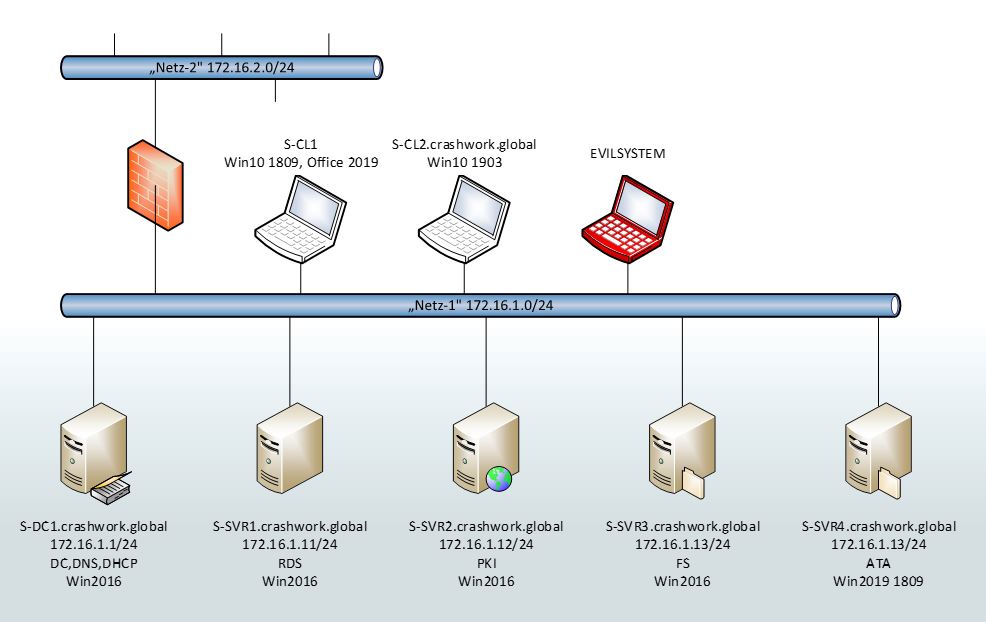

Meine Tests führe ich in einer virtuellen Umgebung aus. Diese besteht aus verschiedenen Windows Server 2016 und einigen Windows 10 Clients. Hier gibt es mal eine Übersicht:

Die Administration der Domäne crashwork.global wird von crashwork\administrator vorgenommen. Mein Lieblings-Opfer ist die Standard-Benutzerin Tessa Test.

Das rote EVILSYSTEM im Bild ist mein Angriffs-System. Es basiert mal zur Abwechslung nicht auf Kali Linux, sondern es läuft mit einem Windows Betriebssystem! Der angemeldete Benutzer eviluser hat in der Infrastruktur KEINE Rechte. Er hat es nur geschafft, ein Netzwerkkabel in eine freie Netzwerkdose zu patchen…

In meinem Hacking-Cycle zeige ich nun, welche Möglichkeiten sich ergeben.

Der Hacking Cycle

Fazit

Eine Standardumgebung bietet für versierte Angreifer keine allzugroßen Hindernisse – es ist also nur eine Frage der Zeit, bis sensible Informationen entwendet werden oder die eigene Infrastruktur noch für andere Aufgaben missbraucht wird. Überlegt euch, ob ihr vielleicht ähnliche Schwachstellen im Netzwerk habt. Und vielleicht findet ihr dann auch eine Lösung, um sie zu vermeiden. Ansonsten stehe ich gerne zur Verfügung.

Stay tuned – and stay secure!