Zum Themenbereich Security gehören Kenntnisse zu Schutzmaßnahmen ebenso wie Kenntnisse zu Angriffsstrategien und Hacking-Tools.

Kerberos ist im ActiveDirectory-Umfeld ein bekannter Begriff. Dennoch wissen viele Administratoren nicht oder nicht wirklich, wie dieses Protokoll funktioniert. Ich habe viele Ansätze im Internet verfolgt, um meinen Kursteilnehmern eine Hilfestellung geben zu können. Leider habe ich nichts wirklich passendes gefunden. Daher habe ich einfach selber eine kleine Beschreibung der Vorgänge mit Kerberos zusammengestellt. Dieser Beitrag ist die Einleitung zu einer kleinen Videoserie.

Weiterlesen

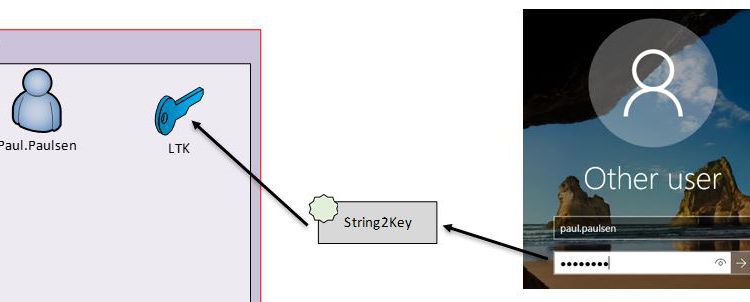

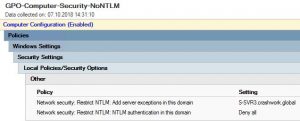

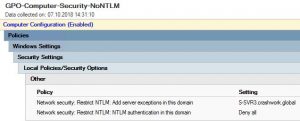

In diesem kleinen WSHowTo zeige ich euch, wie ich meine Infrastruktur von der Altlast NTLM befreit habe. Natürlich gehört das Wissen um die Theorie dazu. Daher beginnen wir mit einigen Erklärungen. Im 2. Teil zeige ich euch meine eigene Umstellung. Im 3. Teil seht ihr verschiedene meiner Services, bei denen ich Anpassungen vornehmen

Weiterlesen

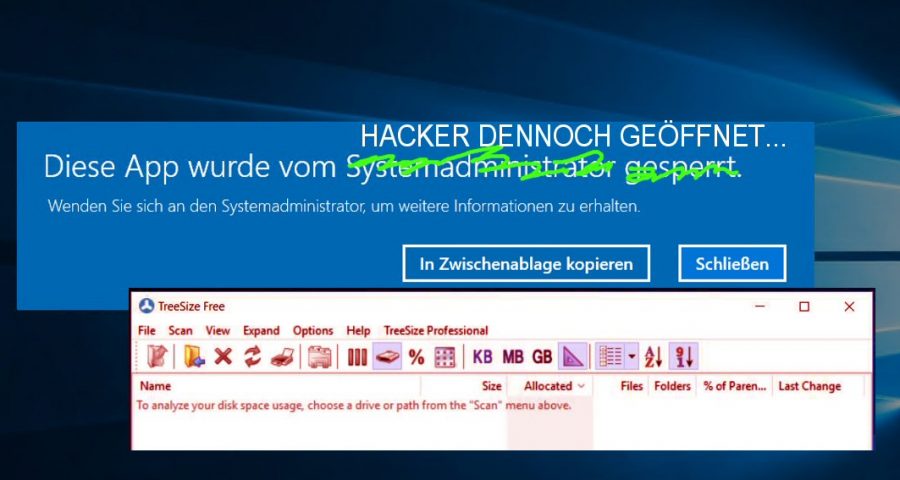

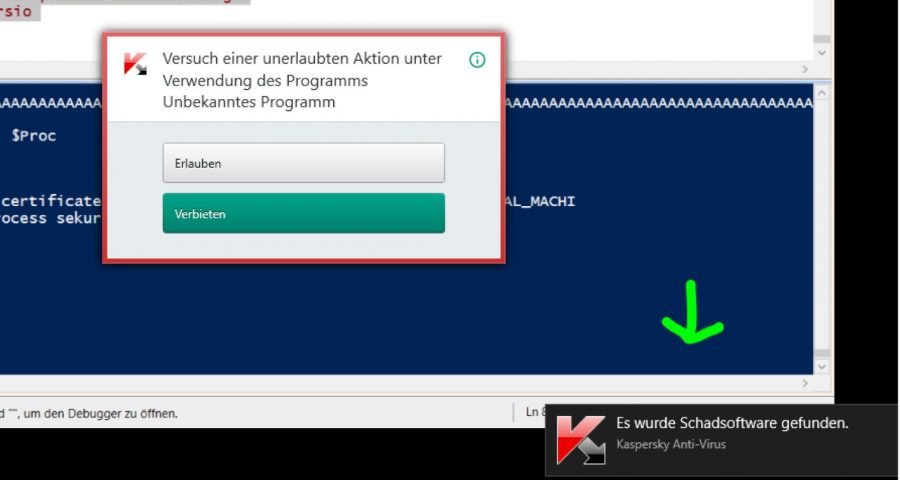

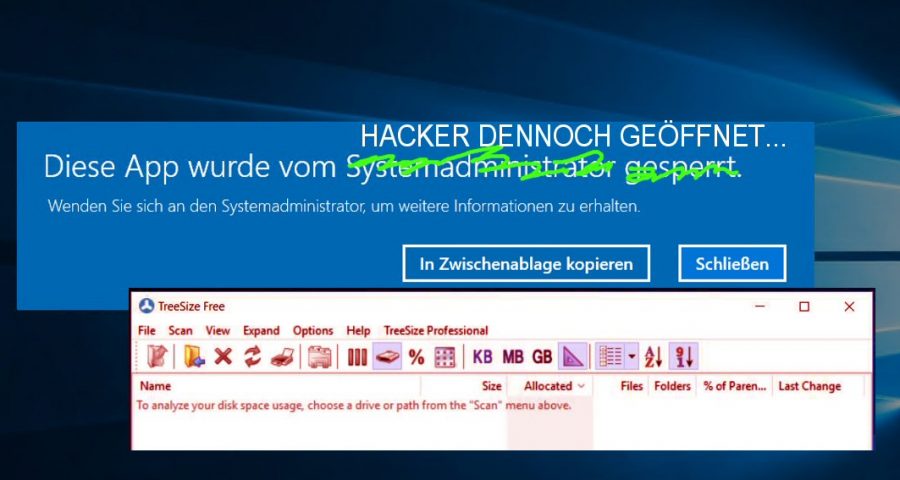

Applocker gehört seit Windows 7 zu den Enterprise-Features. Dahinter steckt ein Dienst im Betriebssystem, der basierend auf einem Regelwerk für jeden einen Benutzer entscheidet, ob dieser eine Anwendung starten darf oder nicht. Natürlich ist dieser Dienst per Default nicht aktiv. Er muss durch ein vorher erarbeitetes Regelwerk über Gruppenrichtlinien konfiguriert,

Weiterlesen

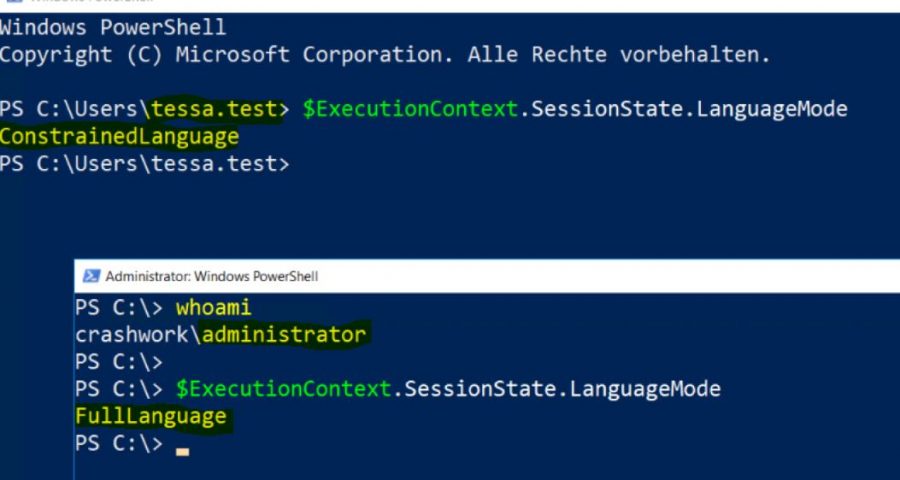

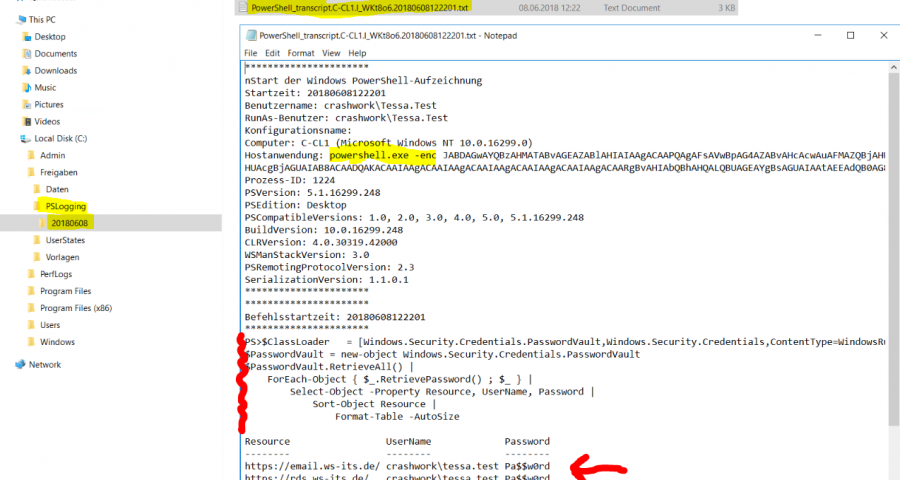

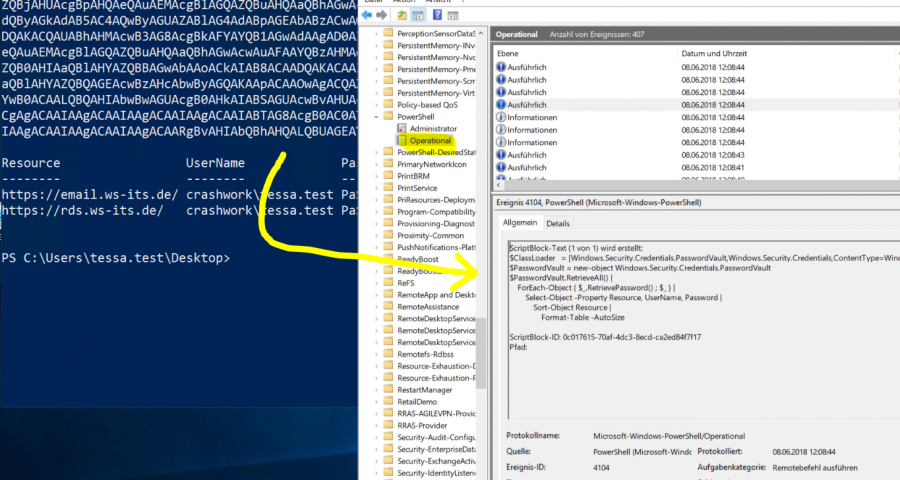

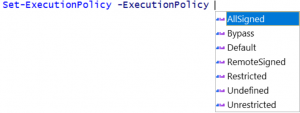

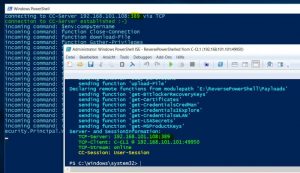

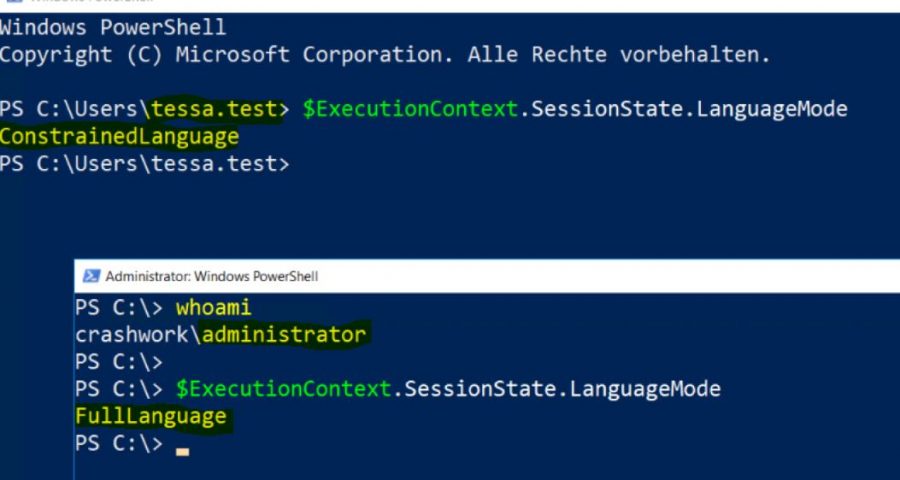

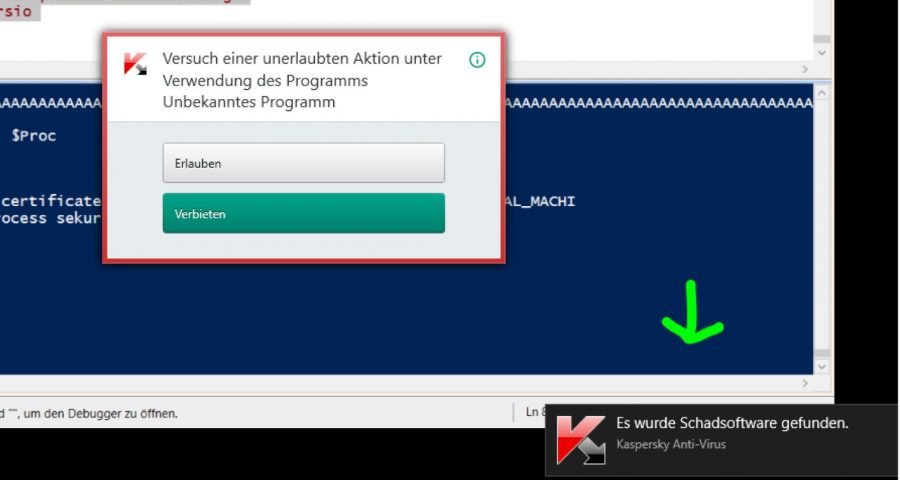

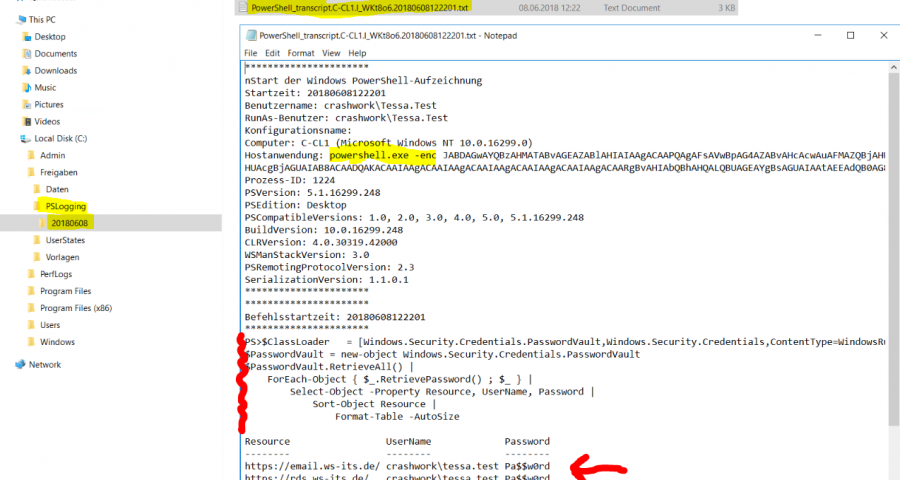

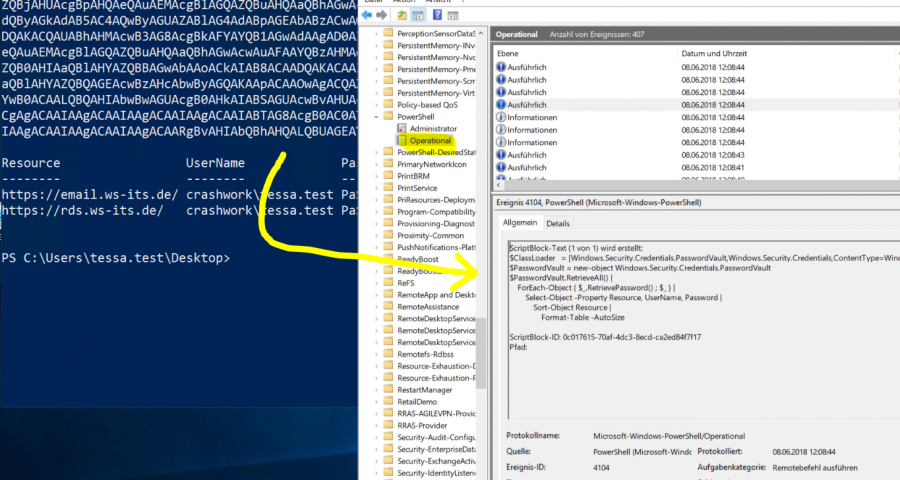

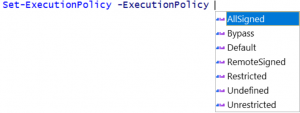

Die Powershell ist ein mächtiges, administratives Werkzeug. Viele Tätigkeiten lassen sich automatisieren. Fast alle Bereiche der Microsoft-Produkte lassen sich so steuern. Und die Powershell ist nativ mit an Bord. Jedes moderne Betriebssystem hat sie dabei. Da ist es nur natürlich, dass auch unsere Hacker-Kollegen seit Langem einen Gefallen an dieser

Weiterlesen

Die Powershell ist ein mächtiges, administratives Werkzeug. Viele Tätigkeiten lassen sich automatisieren. Fast alle Bereiche der Microsoft-Produkte lassen sich so steuern. Und die Powershell ist nativ mit an Bord. Jedes moderne Betriebssystem hat sie dabei. Da ist es nur natürlich, dass auch unsere Hacker-Kollegen seit Langem einen Gefallen an dieser

Weiterlesen

Die Powershell ist ein mächtiges, administratives Werkzeug. Viele Tätigkeiten lassen sich automatisieren. Fast alle Bereiche der Microsoft-Produkte lassen sich so steuern. Und die Powershell ist nativ mit an Bord. Jedes moderne Betriebssystem hat sie dabei. Da ist es nur natürlich, dass auch unsere Hacker-Kollegen seit Langem einen Gefallen an dieser

Weiterlesen

Die Powershell ist ein mächtiges, administratives Werkzeug. Viele Tätigkeiten lassen sich automatisieren. Fast alle Bereiche der Microsoft-Produkte lassen sich so steuern. Und die Powershell ist nativ mit an Bord. Jedes moderne Betriebssystem hat sie dabei. Da ist es nur natürlich, dass auch unsere Hacker-Kollegen seit Langem einen Gefallen an dieser

Weiterlesen

Die Powershell ist ein mächtiges, administratives Werkzeug. Viele Tätigkeiten lassen sich automatisieren. Fast alle Bereiche der Microsoft-Produkte lassen sich so steuern. Und die Powershell ist nativ mit an Bord. Jedes moderne Betriebssystem hat sie dabei. Da ist es nur natürlich, dass auch unsere Hacker-Kollegen seit Langem einen Gefallen an dieser

Weiterlesen

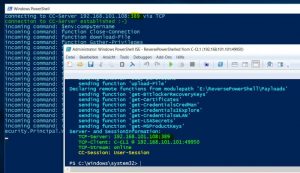

Servus aus dem schönen Niederbayern! Seit einiger Zeit beschäftige ich mich mit meinem BashBunny und suche nach weiteren interessanten Angriffsvektoren. Es gibt so viele fertige Scripte und Tools – aber ich wollte etwas eigenes! Inspiriert vom Meterpreter hab ich eine kleine Scriptreihe erstellt. Mit dieser kann ich einen Rechner nahezu komplett

Weiterlesen

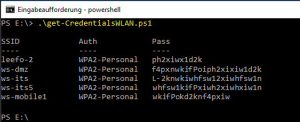

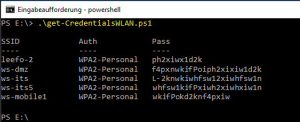

Ein drahtloser Zugang zu einem Netzwerk ist bequem – auch für potentielle Angreifer. Nur sind die meisten Zugriffspunkte heute mit einem Kennwort geschützt. Nur wie kommt man da heran? Es ist recht einfach: wenn man einen Windows Rechner mit einem WLAN-Netzwerk verbindet, dann speichert das Betriebssystem den Namen und das Kennwort

Weiterlesen

So, einer geht heut noch – weil des geht echt einfach. 🙂 Wenn euer System mit Bitlocker verschlüsselt ist, dann hat es ein Angreifer nicht leicht, das System im ausgeschalteten Zustand zu übernehmen. Was aber, wenn er (oder sie) es schafft, den Wiederherstellungsschlüssel im eingeschalteten Zustand vorher auszulesen? Geht nicht? Wirklich?

Weiterlesen

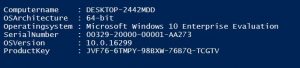

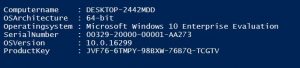

Servus @all, wie angekündigt möchte ich ein paar Powershell-Hacks vorstellen. Ich beginne diese Serie mit einem Script, dass euren Microsoft-Produktschlüssel auslesen kann. Der Produktschlüssel liegt codiert in der Registry. Doch wenn man die „Formel“ zum Entschlüsseln kennt, dann ist nur noch etwas PowerShell-Script erforderlich, um ihn angezeigt zu bekommen: $out

Weiterlesen

So, mein erstes BashBunny-Attack-Script ist fertig! Es wird Zeit, das kleine Device in meinem Blog vorzustellen. Ebenso möchte zeigen, welche Informationen mit meinem eigenen Attack-Script ausgelesen werden können. Und natürlich möchte ich auch zeigen, wie man sich vor dieser Attacke schützen kann.

Weiterlesen

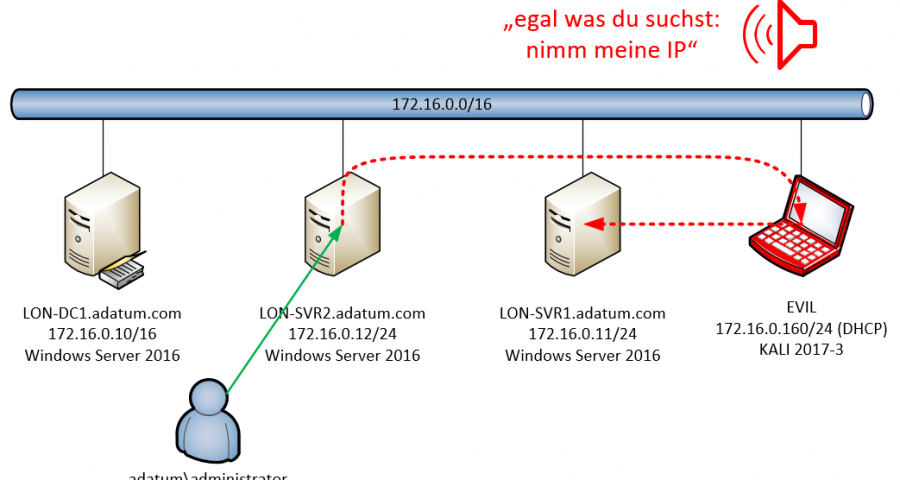

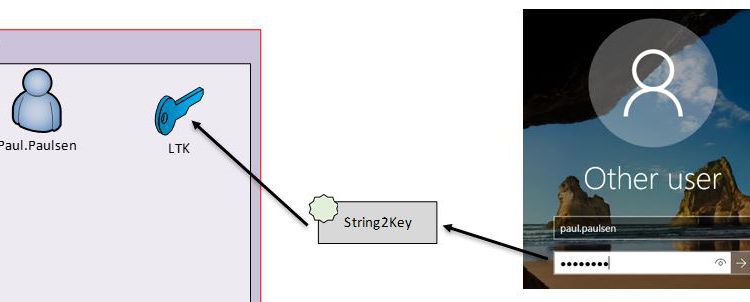

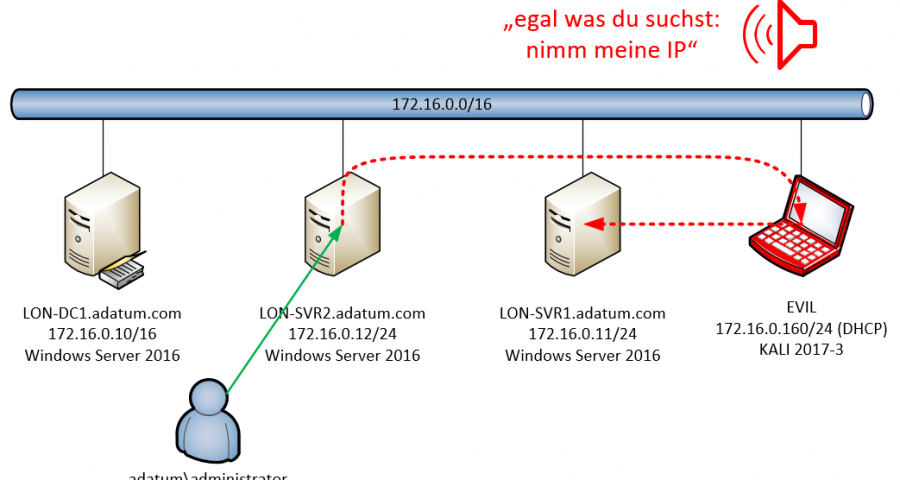

Ein Angreifer möchte durchaus mit wenig Aufwand Systeme übernehmen, um von dort aus weiter zu operieren. Dabei gibt es die bekannte Gegenmaßnahme „Benutzeraccounts mit Kennwörtern“. Diese kennt der Angreifer (hoffentlich) nicht. Wenn es ihm (oder ihr) aber gelingt, sich mit einem eigenen System im Netzwerk zu positionieren, dann kann er

Weiterlesen

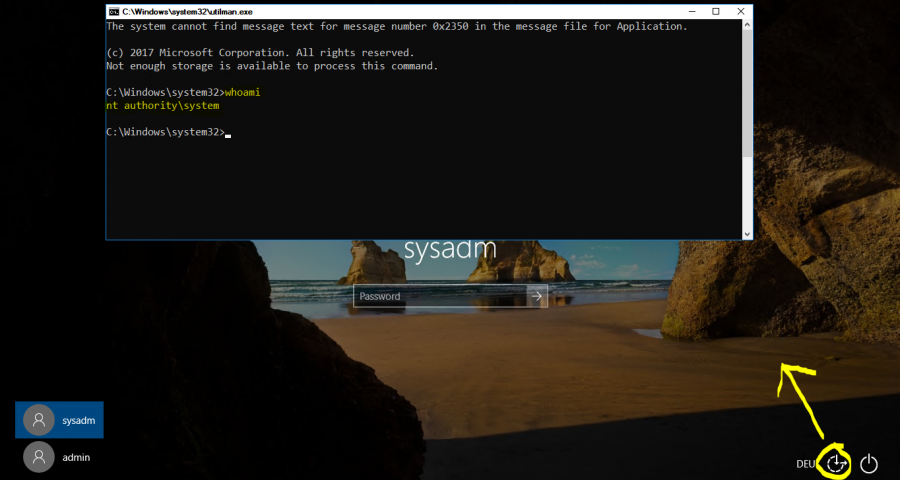

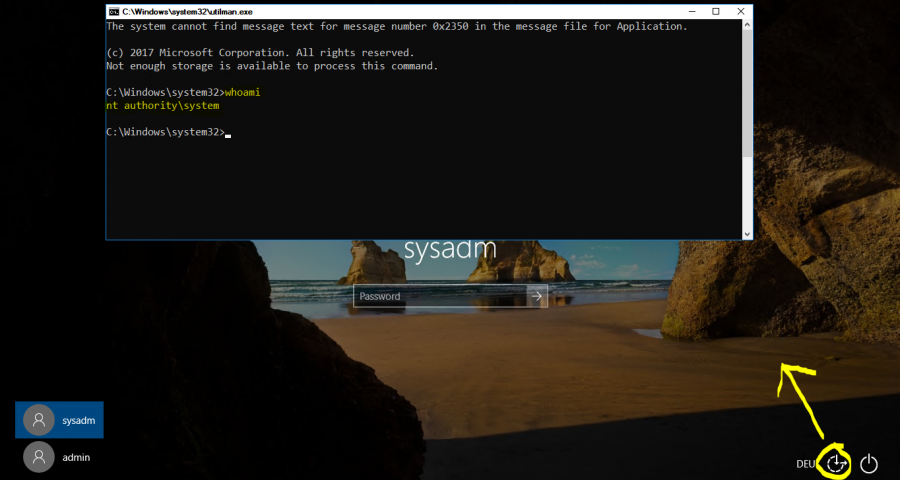

Szenario Von einem wichtigen PC ist das Kennwort für alle vorhandenen Benutzer nicht mehr bekannt. Es gibt auch keine alternativen Konten, mit denen wir uns anmelden können. Und dennoch müssen wir wieder auf die Daten zugreifen. Da hilft nur eins: wir müssen uns Zugriff zum System verschaffen. Natürlich möglichst zerstörungsfrei

Weiterlesen

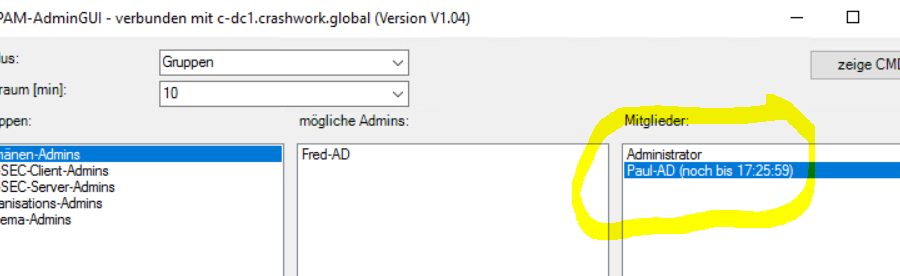

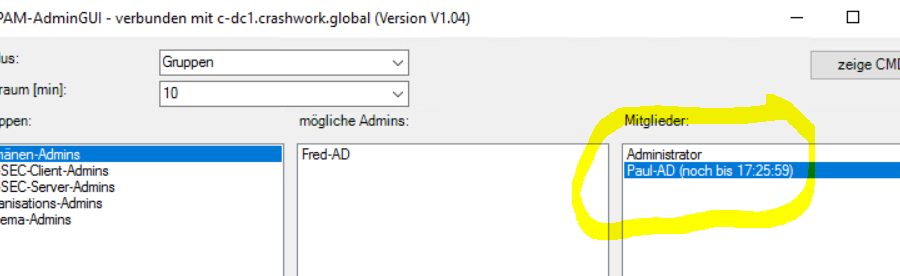

Privilegierte Benutzer im 24/7-Modus sind ein Sicherheitsrisiko. Daher bin ich zu Gruppenmitgliedschaften auf Zeit übergegangen. Leider bietet Microsoft nichts Out-of-the-Box. Daher habe ich eine eigene Losung gebaut: Mit einer PowerShell-GUI, Just Enough Administration und Privileged Access Management.

Weiterlesen

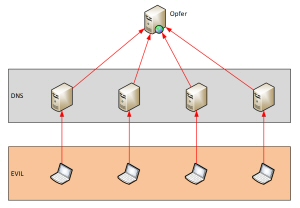

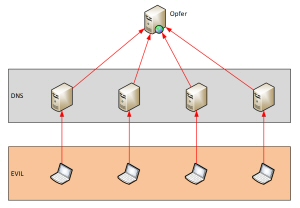

Moin @all, es ist wieder mal Zeit für News. Mein Thema dieses Mal ist ein neues Feature von Windows Server 2016, mit dem DNS Amplification Attacks erschwert werden sollen: DNS Response Rate Limiting. Um die Funktionsweise zu verdeutlichen, hab ich in einem LAB einen Angriff ohne und mit RRL ausgeführt.

Weiterlesen

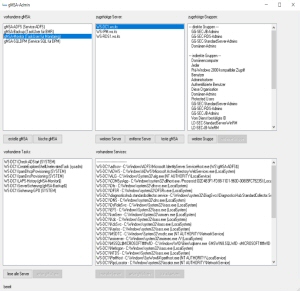

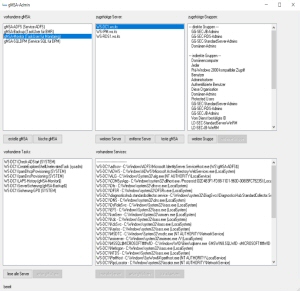

Wer Sicherheit in seine Windows Server Automation bringen möchte, der kommt nicht um die gMSA (Group Managed Service Accounts) herum. Nur leider hat man bei MS wohl nicht an die grafischen Tools gedacht. Es bleibt also nur die PowerShell und das ist meist zu kompliziert. Daher habe ich mich mit den Befehlen etwas auseinander gesetzt und alles in eine Scriptdatei zusammengestellt, die als GUI die administrativen Aufgaben unterstützt. Dieses Script und meinen Ansatz möchte ich gerne vorstellen.

Weiterlesen

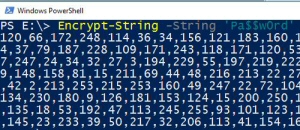

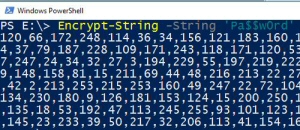

Ich hatte vor Kurzem die Aufgabe, ein Script zu schreiben, dass vertrauliche Informationen auslesen und im Dateisystem ablegen muss. Das Script soll im Systemkontext als geplante Aufgabe laufen. Die gespeicherten Informationen müssen geschützt abgelegt sein. NTFS-Berechtigungen und EFS-Verschlüsselung hab ich ausgeschlossen. Dann gäbe es ja noch eine symmetrische Verschlüsselung (siehe Beitrag

Weiterlesen

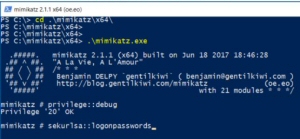

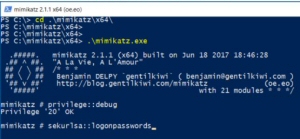

Viele Angriffsszenarien zielen darauf ab, dass Anmeldeinformationen von höheren, administrativen Accounts erbeutet werden. Dabei geht es nicht immer nur um die Benutzernamen und deren Passworte. Es reichen oftmals auch Hashwerte der Passworte, um über ein Pass-The-Hash die Identität zu übernehmen.

Weiterlesen