Viele Angriffsszenarien zielen darauf ab, dass Anmeldeinformationen von höheren, administrativen Accounts erbeutet werden. Dabei geht es nicht immer nur um die Benutzernamen und deren Passworte. Es reichen oftmals auch Hashwerte der Passworte, um über ein Pass-The-Hash die Identität zu übernehmen.

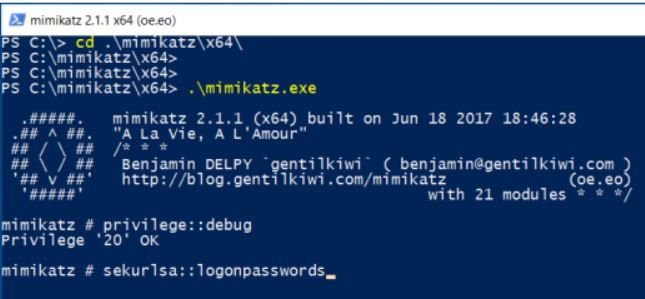

Solche Hashwerte speichert ein Windows-System für angemeldete Benutzer im Arbeitsspeicher. Gelingt es einem Angreifer, die Kontrolle über ein System zu erlangen, dann kann er relativ einfach die Hashes auslesen.

Mein HowTo zeigt, wie „einfach“ es aus der Sicht eines Angreifers ist, ein System auszulesen. Mein Fokus liegt aber eindeutig auf der Verhinderung dieser Angriffsvektoren…

WSHowTo – Credential Security – Pass The Hash & Credential Phishing